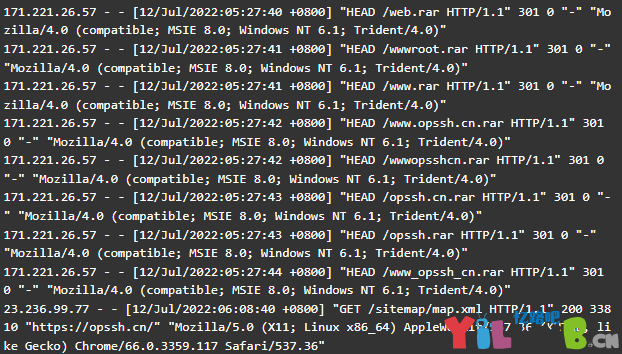

自从网站建立之初到现在网站有了规模后,每天都有很多个机器人来恶意扫描网站备份文件,日志多的让你觉的可怕,对于这种恶意扫描的方法就需要以彼之道,还施彼身,我们可以通过以下俩种方法来防止服务器被恶意扫描,其中以彼之道,还施彼身的方法,把它称为:防暴美学。

方法一

此种方法比较暴力,就是以彼之道,还施彼身,利用伪静态规则进行跳转下载,比如:扫描根目录下的 /web.rar,那么就会触发规则跳转到大文件下载地址,100G让他慢慢下载,下个爽,磁盘爆了才开心。

打开网站 Nginx 配置文件,将以下规则加入 server 内,完成配置,规则如下:

server {

...

# 专治扫描户

rewrite .rar/?$ http://speedtest.tele2.net/100GB.zip permanent;

rewrite .tar/?$ http://speedtest.tele2.net/100GB.zip permanent;

rewrite .zip/?$ http://speedtest.tele2.net/100GB.zip permanent;

rewrite .sql/?$ http://speedtest.tele2.net/100GB.zip permanent;

rewrite .gz/?$ http://speedtest.tele2.net/100GB.zip permanent;

rewrite .7z/?$ http://speedtest.tele2.net/100GB.zip permanent;

# 或者使用

rewrite .(rar|zip|tar|sql|gz|7z)/?$ http://speedtest.tele2.net/100GB.zip permanent;

...

}

如果你觉得 100GB 响应时间有点长,那么下面的小文件下载地址,任你挑选,包你满意,地址如下:

新加坡: http://lg-sin.fdcservers.net/10GBtest.zip 日本: http://lg-tok.fdcservers.net/10GBtest.zip 香港: http://lg-hkg.fdcservers.net/10GBtest.zip

方法二

此方法最简单粗暴,直接网站 Nginx 配置文件里面添加以下的规则,针对服务器上经常让扫描的文件,进行直接禁止访问,

server{

...

# 禁止访问指定文件

location ~ .(zip|rar|sql|tar|gz|7z)$ {

return 444;

}

...

}

以上Nginx 规则就是当有用户或恶意扫描访问网站上的 zip|rar|sql|tar|gz|7z 等资源时,直接返回 444 错误码。

最后说明

以上方法各有千秋,但我更加喜欢第一种方法,以彼之道,还施彼身,像我的性格,既然来了,我也不好意思让人家空手而归是吧,而方法二之所以没有选择,是因为本站毕竟也提供压缩包下载服务,如果直接全部禁止访问,那么用户就没办法下载了,所以资源下载网站请慎用方法二。

THE END

暂无评论内容